- 0

- 0

- 0

- 0

- 0

- 0

Intel ha rilasciato una patch per colmare un buco nella sicurezza delle vecchie CPU, in particolare quelle prodotte dal 2015 al 2019, ovvero Skylake a Tiger Lake. La vulnerabilità ha consentito a una persona che condivideva un computer con un’altra persona di rubare “credenziali di alto valore” come password e chiavi di crittografia. Sebbene la maggior parte di noi di solito non condivida un computer con un’altra persona, è uno scenario standard nel cloud computing, con molti client che accedono simultaneamente allo stesso hardware. Sfortunatamente, la correzione di Intel comporta una riduzione delle prestazioni.

La vulnerabilità che interessa miliardi di CPU Intel è stata scoperta da Daniel Moghimi, Senior Research Scientist presso Google. Secondo il sito creato da Moghimi per il bug, la vulnerabilità essenzialmente consente ai dati sensibili di spostarsi tra due utenti che condividono gli stessi core fisici della CPU, uno scenario comune in un ambiente di cloud computing. È dovuto a una funzione di ottimizzazione della memoria nelle vecchie CPU Intel in base alla quale i registri hardware interni vengono inavvertitamente esposti al software, consentendo a un malintenzionato di rubare informazioni sensibili da chiunque condivida le risorse del computer. Intel afferma nel suo bollettino sulla sicurezza di non essere a conoscenza di questo attacco utilizzato al di fuori di un “ambiente di laboratorio controllato”. Questo PDF spiega tutto, ma avrai bisogno di una laurea in ingegneria avanzata per capirlo.

Il ricercatore ha descritto le sue scoperte in dettaglio alla BlackHat USA Conference di questa settimana e ne ha parlato per la prima volta a Intel un anno fa secondo Moghimi.

Credito: Daniele Moghimi

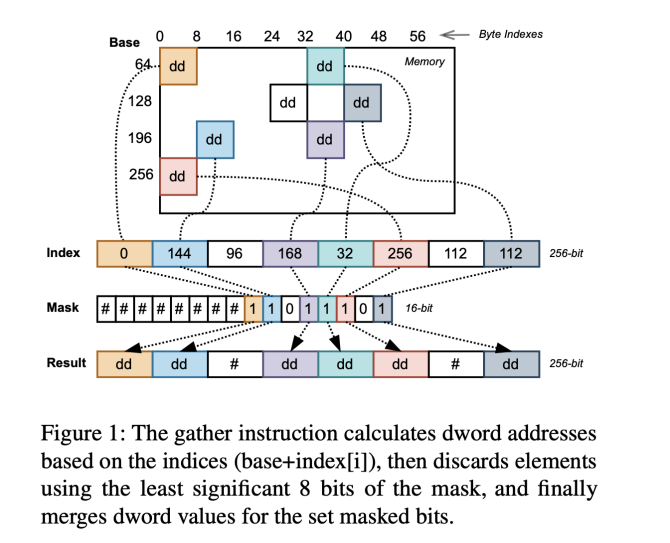

Il bollettino di Intel per l’attacco lo chiama Gather Data Sampling invece di Downfall, per ovvie ragioni. Descrive il suo livello di rischio come “medio” e afferma che si tratta di una “vulnerabilità del canale laterale di esecuzione transitoria”. Secondo il riepilogo di Darkreading, è dovuto all’uso da parte di Intel di un buffer di registro SIMD (Single Instruction, Multiple Data). Memorizza dati da diverse applicazioni e un utente malintenzionato può utilizzare il comando “gather” per raccogliere dati da diverse applicazioni sparse nella memoria, consentendo essenzialmente a qualcuno di rubare i dati di un’altra persona dal registro.

Intel ha ora rilasciato il microcodice per fermare questo comportamento sui suoi processori. Tuttavia, può influire sulle prestazioni. Secondo PCMag, l’impatto può raggiungere il 50% a seconda dell’applicazione utilizzata. Intel afferma che i carichi di lavoro scientifici e di virtualizzazione saranno i più colpiti, quindi ha reso la patch facoltativa, lasciando agli amministratori del server la decisione se vogliono abilitarla. Intel lo abilita per impostazione predefinita, ma gli amministratori del server possono rinunciare se determinano che la riduzione delle prestazioni è troppo severa.

Aggiornamento 18:14 orientale: Un portavoce di Intel ci ha fornito la seguente dichiarazione:

Il ricercatore di sicurezza, lavorando nelle condizioni controllate di un ambiente di ricerca, ha dimostrato il problema del GDS che si basa sul software che utilizza le istruzioni di Gather. Sebbene questo attacco sarebbe molto complesso da portare a termine al di fuori di tali condizioni controllate, le piattaforme interessate hanno una mitigazione disponibile tramite un aggiornamento del microcodice. I recenti processori Intel, tra cui Alder Lake, Raptor Lake e Sapphire Rapids, non sono interessati. Molti clienti, dopo aver esaminato le linee guida per la valutazione del rischio di Intel, potrebbero decidere di disabilitare la mitigazione tramite gli switch resi disponibili tramite i sistemi operativi Windows e Linux, nonché i VMM. Negli ambienti cloud pubblici, i clienti dovrebbero verificare con il proprio provider la fattibilità di questi switch.