SEM (Security Event Management) gestisce e monitora in tempo reale, eventi, notifiche, visualizzazioni della console e correlazione, ovvero la parte di gestionale della sicurezza. L’analisi, la manipolazione e la segnalazione associate di archiviazione a lungo termine, log e record di sicurezza sono il dominio di SIM (Security Information Management). SIEM è una combinazione di questi due domini ed esegue l’analisi in tempo reale degli avvisi generati da applicazioni, sistemi operativi e dispositivi di sicurezza.

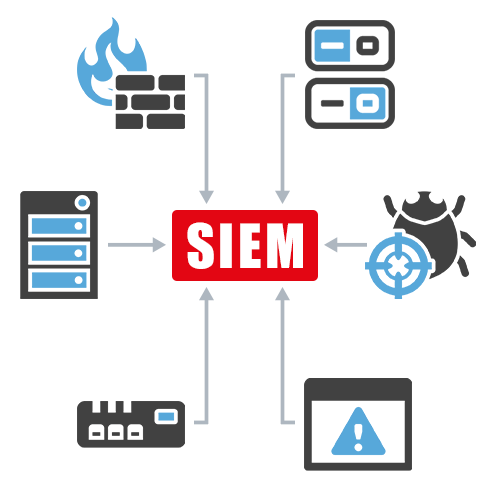

SIEM è essenzialmente un aggregatore di dati, un sistema di ricerca e reporting. SIEM raccoglie enormi quantità di dati dall’ambiente di rete (log), consolida questi dati e li rende accessibili all’uomo. Classifica e organizza i dati, rendendoli adatti alla scrittura di regole di sicurezza.

Vantaggi dell’utilizzo di SIEM

SIEM vede cosa sta succedendo nella tua rete in modo più dettagliato di quanto possa fornire qualsiasi altro sistema di gestione della sicurezza o fonte di informazioni:

- Soluzione conveniente, facile e affidabile per le vostre esigenze,

- Rilevamento precoce degli attacchi grazie a regole e correlazioni avanzate,

- Facile accesso ai log desiderati negli audit,

- Ricerca rapida nei log grazie alla struttura di indicizzazione,

- Costi di licenza, nessuna limitazione EPS,

- Compatibilità con tutti i dispositivi in grado di generare log,

- Interfacce user-friendly.

Proprietà

- Raccolta dati, analisi, visualizzazione di informazioni su dispositivi di rete e di sicurezza,

- Strumenti di gestione delle vulnerabilità e conformità alle policy,

- Database del sistema operativo e strumenti applicativi,

- Dati sulle minacce esterne.

Funzionalità e componenti

- Gestione dei registri: raccolta di dati da molte aree come rete, dispositivi di sicurezza, server, database, applicazioni e monitoraggio per garantire che eventi importanti non vengano trascurati.

- Correlazione: combinare campi comuni ed eventi in pacchetti significativi. Convertire i dati in informazioni utili integrando da diverse fonti.

- Allarme: gli allarmi vengono generati per l’analisi automatica degli eventi associati e la notifica dei problemi ai relativi destinatari e-mail, sms ecc. le modalità sono segnalate alle sedi competenti. Inoltre, l’allarme opera in funzioni automatiche.

- Dashboard: trasformare le informazioni sugli eventi in tabelle di dati aiuta a rivelare attività e schemi non standard.

- Analisi: ci permette di cercare uno o più tipi di log secondo determinati criteri e diversi intervalli di tempo.

Casi d’uso

- Il codice polimorfico SIEM semplifica la ricerca di attacchi e anomalie 0-day.

- Ciò significa che la normalizzazione e la classificazione dei registri vengono eseguite automaticamente indipendentemente dal tipo di dispositivo di rete o computer.

- SIEM può trasmettere eventi di sicurezza e registrare gli errori visivamente. Questo aiuta a trovare modelli.

- Il rilevamento dei pattern è in grado di rilevare errori di configurazione o anomalie del protocollo utilizzando dashboard e avvisi.

- Può rilevare canali nascosti, dannosi e crittografati.

- Negli attacchi informatici scopre sia l’aggressore che la vittima.

Lascia un commento